Эволюция DDoS-атак: от первых инцидентов до терабитных атак

Александр ЛяминВ 2019–2020 годах DDoS-атаки имеют все шансы выйти на уровень более 10 Тбит/с. Этому будут способствовать экспоненциальный рост количества подключенных к сети устройств (развитие IoT) и линейный рост числа уязвимостей, к чему приводят отсутствие общепринятых практик безопасности при разработке, а также по-прежнему низкая грамотность пользователей. Такие необходимые действия, как обновление прошивок и изоляция сетевых устройств от внешнего доступа, выполняются не везде.

Основные вехи в развитии DDoS-атак с указанием силы и использовавшегося вектора атаки

В том же 1996 году впервые был опубликован набор публичных инструментов с исходным кодом для осуществления DDoS-нападений. Спустя два года этот инструментарий был задействован против Мичиганского университета — состоялась вторая крупная DDoS-атака.

В 2000 году были проведены атаки RiverHead & MafiaBoy (последнюю провел 15-летний канадец, из-за действий которого почти неделю лежали такие ресурсы, как Yahoo!, Fifa.com, Amazon.com, eBay, CNN, Dell и др.).

Здесь заканчивается эра blackhole/sinkhole — то есть полного сброса трафика, этот метод уже не может нейтрализовать наиболее крупные атаки. Наступает следующий этап — применение Customer Premises Equipment от поставщиков оборудования для защиты от DDoS на стороне заказчика.

- В 2001 году появляются атаки HTTP flood (в этот момент оформляется индустрия кибербезопасности).

- В 2003 DDoS докатился и до России: был атакован MasterHost — самый крупный хостинг нашей страны на тот момент.

- В 2004 Cisco Systems поглотила израильского разработчика средств предотвращения атак Riverhead Networks. Благодаря этой покупке ей удалось создать первый успешный коммерческий продукт для борьбы с DDoS — Cisco Guard.

- В 2005 Arbor Networks на ежегодном мероприятии World- Wide Infrastructure Security Survey сообщила о мощной атаке 8 Гбит/с.

- В 2007 серьезным распределенным атакам на отказ в обслуживании подверглась Эстония. Впервые всю силу DDoS-атак ощутило на себе государство, до этого считалось, что такими инструментами пользуются пранкеры/ вымогатели.

- В 2008 появляется хакерская группа Anonymous, которая занимается дефейсами сайтов и DDoS-атаками.

- В 2011 реализована DDoS-атака на компанию Sony, комбинированная с проникновением. Результатом стала компрометация данных учетных записей Playstation Network.

Начинается эра глобальных облачных сервисов защиты от DDoS.

- В 2013 году из мести атакована организация Spamhaus, 300 Гбит/с — новый рекорд мощности атаки.

- В 2014 хакерская группировка Lizard Squad на рождественские каникулы устраивает атаку на Xbox Live и Playstation Network.

- В августе 2016 — во время Олимпийских игр — происходят атаки мощностью до 500 Гбит/с.

- В сентябре 2016 реализована атака ботнета Mirai в 620 Гбит/с на сайт журналиста-расследователя Брайана Кребса (Brian Krebs). Провайдер Akamai отключает сайт Кребса от защиты (которую предоставлял pro bono).

По состоянию на 2016 год защита с помощью оборудования уже была катастрофически недостаточной для нейтрализации входящих атак многочисленных ботнетов. Требовались другие возможности. И они появились. Крупнейшие компании, занимающиеся сетевой безопасностью, завершают построение распределенных сетей фильтрации.

Настоящее время: терабитные атаки с амплификацией и рост количества атак прикладного уровня

В начале 2018 года было установлено сразу несколько рекордов. В конце февраля компания Qrator Labs, специализирующаяся на противодействии DDoS-атакам и обеспечении доступности интернет-ресурсов, зафиксировала атаку полосой 500 Гбит/с на платежную систему Qiwi. Всего за несколько дней пиковая скорость атаки выросла до глобальных масштабов — 1,7 Тбит/с, о чем рапортовал Arbor Netscout, нейтрализовавший данную атаку, направленную на самый популярный репозиторий кода — GitHub.

На сегодняшний день, на пороге 2019 года, ландшафт DDoS-атак представлен частыми атаками в первую очередь прикладного уровня (L7 по модели OSI). После истории с ботнетом Mirai, создатель которого по приговору суда получил два года тюрьмы и штраф 8 миллионов долларов, очень немногие случайные люди атакуют крупные цели. И дело не в страхе наказания, а в увеличившемся «входном пороге» для осуществления серьезных атак, способных нанести повреждения достаточно масштабным интернет-ресурсам так, чтобы это стало заметно. Наиболее болезненные DDoS-атаки — уже давно сугубо профессиональный бизнес, оборот которого сложно оценить. Две наиболее частые причины для проведения атаки на отказ в обслуживании — это: а) сопровождение попыток проникновения — так сложнее вернуть нормальное состояние системе и остановить злоумышленника; б) конкурентная борьба. Напомним, что до сих пор в качестве источника заработка владельцы крупных скомпрометированных и зараженных сетей устройств в основном используют либо продажи в дарк-вебе атакующей полосы, либо вымогательство.

В 2019–2020 годах DDoS-атаки имеют все шансы выйти на уровень более 10 Тбит/с. Этому будут способствовать экспоненциальный рост количества подключенных к сети устройств (развитие IoT) и линейный рост числа уязвимостей, к чему приводят отсутствие общепринятых практик безопасности при разработке, а также по-прежнему низкая грамотность пользователей. Такие необходимые действия, как обновление прошивок и изоляция сетевых устройств от внешнего доступа, выполняются не везде. Мощные атаки опасны в первую очередь тем, что такой объем трафика способен исчерпать доступную полосу среднего регионального провайдера. Невозможность фильтровать трафик на уровне ключевых узлов сети — это очень опасный фактор. Поэтому появление волны недоступности интернет-ресурсов, потенциально влияющей на несколько крупных стран и регионов, — это лишь вопрос времени.

Сочетание сложности и объема трафика уже приводит к тому, что наиболее целенаправленные атаки на специфические болевые точки приложения очень сложно нейтрализовать эффективно и быстро — без простоя.

Но растет не только количество устройств. Ключевой единицей взаимодействия в сети является не отдельное устройство, а сущность — автономная система (AS). На сегодняшний день в мире зарегистрировано более 60 тысяч автономных систем. Вот здесь и начинается будущее безопасности объединенных сетей. Насколько успешно удастся противодействовать манипуляциям с маршрутизацией? Ведь злоумышленники обязательно будут эксплуатировать уязвимости протоколов ядра интернета: DNS и, в первую очередь, BGP.

Прежде чем мы перейдем к рассмотрению проблематики злонамеренных манипуляций трафиком, необходимо проанализировать текущие тенденции в развитии Интернета.

- Все больше трафика в Интернете шифруется. По данным Lets Encrypt к моменту написания данной статьи в браузере Firefox 76,5% страниц загружалось с использованием защищенного соединения. Это не значит, что три четверти Интернета «зашифровано», но динамика данного показателя, составлявшего 25% в начале 2014 года, однозначно свидетельствует об успешном принятии SSL-сертификатов в вебе. Зашифрованный трафик, казалось бы, бессмысленно перехватывать.

- Человечество начало подключать к сети абсолютно всё. И то, что в свое время произошло с электричеством, мы наблюдаем в настоящее время с Интернетом в еще больших масштабах. Каждая камера, трекер, мобильный телефон и бесчисленное множество других мелких и крупных гаджетов сегодня отправляют стабильный поток информации в лучшем случае на сервер производителя.

- Сеть построена фактически на основе одного протокола — BGP. Border Gateway Protocol, или протокол граничного шлюза, — это краеугольный камень архитектуры современного Интернета. Как бы странно это ни звучало, но протокол слабо защищен от атак злоумышленников, так как представляет собой протокол «доверия». При этом операторы AS не сдают никаких экзаменов, не получают сертификаты и т.д., находясь в равных возможностях со всеми другими AS.

К чему же всех нас приводит эта архитектурная диспозиция?

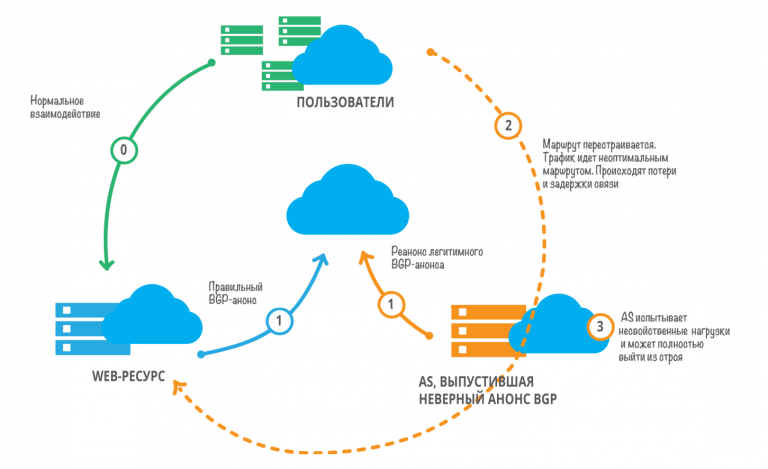

Во-первых, мы уже видели, как некорректная конфигурация автономных систем и анонсов сетевых префиксов наносит урон, несовместимый с нормальной работой сетевых ресурсов, поскольку единовременное перенаправление трафика крупного ресурса может вывести из строя неподготовленную транзитную точку — то есть потенциально любую AS. В этом году в результате подобной «утечки маршрута» ресурсы Google были недоступны в Японии.

Киберпреступник также может совершить подобное действие, и чем дольше оно будет оставаться незамеченным, тем тяжелее окажутся последствия. Если ресурс, подвергшийся подобной атаке, не использует SSL-сертификат для шифрования клиентского трафика, то его можно перехватить и записать целиком. Вместе со всеми данными, которые пользователь вводил на такой странице.

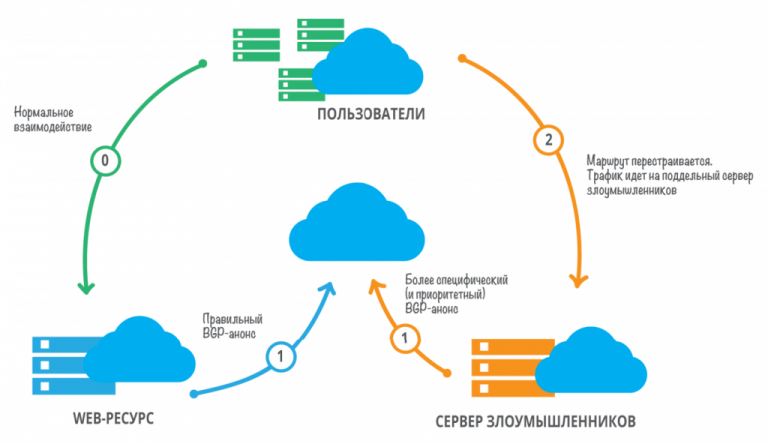

Злонамеренность или случайность подобных сетевых инцидентов оценить тяжело, но общее число ликов/хайджеков — достаточно легко. По методологии Qrator.Radar, «хайджек» (hijack, или перехват трафика) отличается от «рут лика» (route leak, или утечка маршрута) отсутствием корректных регистрационных данных при создании маршрута. См. рисунки 1 и 2.

На момент написания публикации:

- утекших префиксов — 92 585 от 544 операторов, из них хорошо распространившихся — 2195 префиксов от 322 операторов;

- хайджеков/перехватов — 102 602 префикса от 8589 операторов, из них хорошо распространившихся — 54 564 от 7665.

Как видите, цифры впечатляют. На сегодняшний день операторы AS обязаны пристально следить за состоянием собственных систем, иначе те могут очень быстро стать жертвами атак киберпреступников.

Теперь давайте рассмотрим потенциальные проблемы, которые может устроить достаточно подготовленный злоумышленник. Есть случаи, когда даже пресловутое шифрование не способно оградить вас от последствий.

Негативные сценарии

Мы уже знаем, что перехваты трафика происходят каждый день и в достаточно большом количестве. Утечка персональных данных пользователя — далеко не самый худший сценарий, хотя и неприятный. Наиболее серьезная проблема в современном Интернете — это утеря банковских реквизитов и контроля над счетом. Причем преступникам совершенно не обязательно проводить сложные и рассчитанные на психологические уязвимости фишинговые атаки — в 2018 году с пользователями уже можно не взаимодействовать ради достижения желаемого результата.

Ведь если можно перехватить и перенаправить для обработки запросы пользователей на заранее выбранные поддельные серверы, то ни пользователь, ни владелец ресурса сразу же не идентифицирует подмену. Как мы уже упоминали, даже установленный сертификат не гарантирует безопасности пользователей или вашего бизнеса, ведь злоумышленники могут выпустить вполне легальный сертификат, легитимный для браузера пользователя, при помощи все того же перехвата. Или подписать самостоятельно фальшивый сайт, на который пользователи попадут в результате перехвата трафика. Итогом такой атаки могут стать колоссальные убытки для бизнеса, при том что пользователь ничего не заподозрит. Подобная атака была проведена в недавнем прошлом на одно из крупнейших облаков в мире — Amazon EC2, когда на фишинговом сайте использовался самоподписанный сертификат. По идее, у пользователей должны были возникнуть подозрения, но так как далеко не все смотрят на значки «замка», означающего корректный сертификат для запрашиваемой страницы, то за два часа атаки из одного популярного криптокошелька было выведено активов на сумму около 150 тысяч долларов. Издание The Register, специализирующееся на инфобезопасности, подробно описало инцидент в конце апреля 2018 года.

Добавим лишь, что этой возможности эксплуатации протокола BGP уже более десяти лет.

Но ведь наша компания не занимается онлайн-продажами, возразите вы. И даже не обрабатывает транзакции. Так чего же нам бояться, если мы, допустим, информационный ресурс? По идее, у наших пользователей даже нечего украсть. Значит, у нас всё в порядке?

Нет. В мире перехватов трафика удар может быть нанесен (и будет нанесен!) в первую очередь по вашей репутации, и есть проверенный способ сделать это — дефейс (deface). Именно так называется изменение внешнего вида страницы, отображаемой через браузер пользователя. И хорошо еще, если это будет «безобидная» детская проделка с кучей рекламы, угроз или прочего непотребства на главной странице вашего ресурса. Но подумайте о том, к каким последствиям может привести спланированная атака. Пользователи в течение дня или нескольких часов будут видеть фальшивую резонансную новость, опровергать которую впоследствии вы будете долго и мучительно (и с финансовыми потерями). Не будем забывать и о том, что в каждой стране есть законы, за нарушение которых любой информационный ресурс закроют в два счета из-за угрозы национальной безопасности.

Любой бизнес, даже не оказывающий напрямую услуги связи и не продающий электронные продукты, но имеющий хотя бы малейшее представительство в глобальной сети, уязвим для атак на BGP.

Наша компания на практике часто сталкивается с достаточно небрежным отношением пользователей к такой угрозе, а главное — к тем последствиям, которые могут наступить.

И, как это ни прискорбно, все чаще мы видим такое отношение у наших же коллег — занимающихся созданием, разработкой и развитием услуг и продуктов интернет-связности.

Возьмем для примера любую сеть доставки контента (CDN). Сегодня без таких сетей невозможно существование крупных, глобально распределенных ресурсов, предоставляющих контент в точке, наиболее близкой к пользователю, его запрашивающему.

На первый взгляд, выполнить дефейс такой компании нельзя: у нее может не быть посещаемого сайта. И перехватывать тяжелые ответы сервера с медиаконтентом, отправляемым пользователю, казалось бы, тоже бессмысленно — не фильмы же смотреть злоумышленникам одновременно с жертвой. Однако у CDN есть другая ключевая характеристика, на которую можно влиять, — скорость доставки контента. Ведь именно в эффективном и быстром выполнении данной задачи и кроется смысл существования подобных сетей.

В результате перехвата трафик такой сети может начать двигаться по произвольному маршруту — например, через другой континент. Как вам задержка в 100–200 миллисекунд для каждого из пакетов по направлению к CDN? Подобный рост сетевой задержки сильно повлияет на скорость реакции сервера на запросы.

И это проблема не столько сетей доставки контента, сколько классических операторов связи — в первую очередь предоставляющих широкополосное подключение к сети. Вы гарантируете своим клиентам набор параметров в виде SLA? А что будет, если ваш бизнес не сможет выполнить обещания? Мы все знаем, что происходит на конкурентном рынке: потребитель выбирает альтернативного поставщика. Гонка за временем в процессе майнинга криптовалют (вознаграждение достанется только той группе майнеров, которая первой нашла «правильный» хэш для нового блока) — еще один интересный пример того, как сетевая задержка может перевернуть парадигму сервиса или процесса, в котором задействовано множество людей.

Основное, что нужно запомнить из всего рассказанного нами о вероятных последствиях утечки или перехвата трафика, — это то, что атакующему не требуется слишком много «телодвижений» для достижения своей цели. Помимо вышеупомянутых способов нанести вред, злоумышленник всегда имеет абсолютно реальную возможность вывести ваш ресурс из строя, просто направив перехваченный трафик в пустоту. В реальности все даже чуть хуже, чем рисует воображение, так как подобный вариант развития событий может произойти и по причине чужой ошибки. Бритва Хэнлона идеально работает в мире современных сетей, ежедневно подтверждая известную фразу: «Никогда не приписывайте злому умыслу то, что вполне возможно объяснить глупостью». Такой постулат постоянно доказывают разнообразные инциденты маршрутизации, часть из которых мы освещаем в блоге сервиса Radar. Крупные компании, впервые сталкивающиеся с подобной проблемой, обычно тратят больше часа только на установление причин, а для применения контрмер могут потребоваться дни. И все это время бизнес простаивает, терпя соответствующие убытки.

Как оценить ущерб от подобного инцидента? Как установить, был ли инцидент локальным? Насколько серьезными могут быть последствия? Для этого необходимо получить ответ на ключевой вопрос: чей трафик был перехвачен?

Чем более крупные операторы были задеты и чем больше было их число, тем большее количество именно ваших потенциальных пользователей и потребителей будет задето. И тем более серьезным станет и сам инцидент. В зависимости от потребительского портфеля компании, критически важно знать не только общее количество пострадавших, но и их поименный список.

Можно ли защититься от атак на маршрутизацию? К сожалению, нельзя. Существуют определенные способы противодействия, так как приоритет на пути движения трафика всегда отдается более специфичным (more specific в терминологии BGP) путям. Но для того чтобы начать анонсировать такие пути от вашей автономной системы,

как минимум нужно вовремя узнать о том, что произошло что-то плохое. Как?

Мониторинг и только мониторинг

И именно созданием такого продукта занимается команда Radar внутри Qrator Labs. По состоянию на конец 2018 года Radar — это один из крупнейших в мире коллекторов путей, собирающий данные от более 500 сессий по всему миру и имеющий возможность отслеживать даже локальные изменения. Открытыми данными сервиса Radar уже сегодня пользуются более 3500 уникальных автономных систем. Более того, на сегодняшний день эта услуга бесплатна при условии обновления данных раз в 24 часа.

[ ! Для людей, знакомых с процессом создания и внедрения обновлений протоколов ядра Интернета, уточним: сетевые инженеры Qrator Labs совместно с зарубежными специалистами, в рамках Инженерного совета интернета (IETF), разрабатывают расширение протокола BGP под названием AS Provider Authorization, направленное именно на борьбу с утечками маршрутов и перехватом трафика (черновик расширения доступен в IETF Datatracker по адресу https://datatracker.ietf.org/doc/draft-azimov-sidrops-aspa-profile/). ]